Основы построения систем информационной безопасности » История » Редакция 1

Редакция 1/6

| Следующее »

С. Антошкин, 27.11.2023 19:27

Основы построения систем информационной безопасности¶

Цели и задачи информационной безопасности¶

Информационная безопасность (англ. Information Security, а также — англ. InfoSec) — практика предотвращения несанкционированного доступа, использования, раскрытия, искажения, изменения, исследования, записи или уничтожения информации.

Информационная безопасность ставит своей целью обеспечение конфиденциальности, целостности и защиты информации от несанкционированных действий, включая ее использование, раскрытие, искажение, изменение, изучение и уничтожение. Это касается всех форм хранения информации, будь то физические, цифровые или иные. С появлением компьютерных информационных систем, вопрос безопасности данных стал особенно актуален.

Системы информационной безопасности задаются определенными целями для сохранения ключевых характеристик информации, обеспечивая:

- Конфиденциальность данных – доступ к которым имеют только лица с соответствующими полномочиями;

- Доступность информационных систем и данных в них для тех пользователей, которые имеют право на такой доступ;

- Целостность данных – блокировка несанкционированного изменения информации;

- Подлинность – точность и полнота информации;

- Неотказуемость – возможность определить источник или авторство информации.

Основная задача систем информационной безопасности – обеспечение защиты данных от внешних и внутренних угроз.

Применение современных информационно-коммуникационных технологий в автоматизированных системах различных сфер деятельности породило ряд проблем для их разработчиков и пользователей. Одной из основных проблем является вопрос информационной безопасности, который требует контроля, обеспечения и создания условий для управления.

Цель любой системы, обеспечивающей информационную безопасность, – создание условий для работы предприятий, защита их законных интересов и предотвращение угроз безопасности. Это включает в себя предотвращение хищения средств, разглашения, потери, утечки, искажения или уничтожения информации в рамках деятельности всех подразделений предприятия.

Таким образом, задачи любой системы информационной безопасности включают:

- Категоризацию информации;

- Прогнозирование и выявление угроз;

- Создание условий для работы;

- Разработка механизмов реагирования на угрозы информационной безопасности;

- Создание условий для локализации ущерба.

Угрозы ИБ и их источники¶

Угроза информационной безопасности — совокупность условий и факторов, создающих опасность нарушения информационной безопасности. Под угрозой (в общем) понимается потенциально возможное событие, действие (воздействие), процесс или явление, которые могут привести к нанесению ущерба чьим-либо интересам.

Для определения правильной стратегии информационной защиты необходимо определить, что угрожает безопасности данных. Угрозы информационной безопасности – вероятные события и действия, которые в перспективе способны привести к утечке или потере данных, несанкционированному доступу к ним. Это, в свою очередь, приведет к моральному или материальному ущербу.

Первичное свойство угроз информационных систем – происхождение, по которому угрозы делятся на следующие:

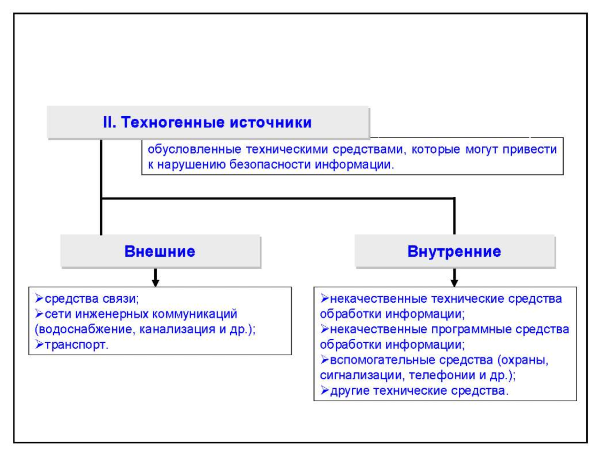

- Техногенные источники – угрозы, вызванные проблемами с техническим обеспечением, их прогнозирование затруднительно.

- Антропогенные источники – угрозы человеческих ошибок. Могут быть как нечаянными, так и преднамеренными атаками. Непреднамеренные угрозы – это случайная ошибка, например, пользователь по незнанию отключил антивирус. Как правило, антропогенные проблемы можно спрогнозировать для принятия предупредительных мер. Умышленные угрозы безопасности приводят к информационным преступлениям.

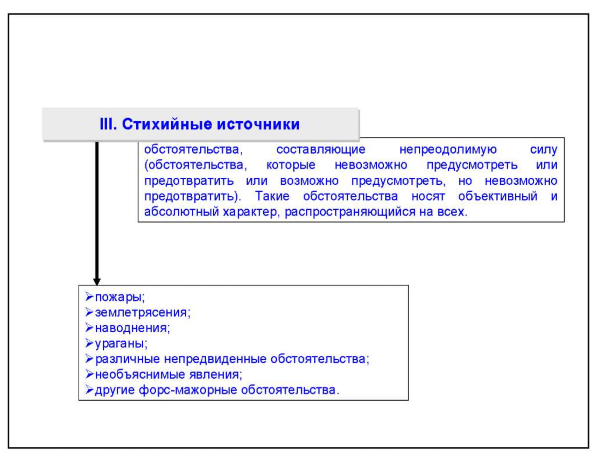

- Стихийные источники – непреодолимые обстоятельства, которые имеют низкую вероятность прогнозирования, и их предотвращение невозможно. Это различные стихийные бедствия, пожары, землетрясения, прекращение подачи электричества из-за ураганов.

Угрозы сами по себе не появляются, все угрозы могут быть реализованы только при наличии каких-нибудь слабых мест, уязвимостей , присущих объекту информатизации

Уязвимость информационной системы - недостаток или слабое место в системном или прикладном программном (программно-аппаратном) обеспечении автоматизированной информационной системы, которые могут быть использованы для реализации угрозы безопасности персональных данным.

Анализ показывает ИБ показывает, что они могут быть разделены на внутренние и внешние.

Внутренние¶

Внутренние нарушители информационной безопасности:- Персонал, затаивший злобу на компанию или неудовлетворенный своим положением. Действует по мотивам личной неприязни, мести. Предпосылками для этого становятся получение выговора, конфликт с руководством, лишение премии.

- Сотрудники в поисках легкого заработка. Такие лица пытаются использовать свое служебное положение или ситуацию в личных целях. Например, продать информацию конкурентам, использовать личные данные клиентов для увеличения собственного дохода, переманить заказчиков к себе.

- Внедренные инсайдеры. Персонал, который был специально завербован конкурентами. Собирает и передает важные сведения, проводит провокации, переманивает других работников, пытается обанкротить организацию и развалить ее. Зачастую это так называемые привилегированные пользователи – сотрудники на высоких постах, сотрудники, располагающие высоким уровнем доступа к информации.

Обновлено С. Антошкин больше 2 лет назад · 6 изменени(я, ий)